В Україні напередодні було зафіксовано поодинокі атаки типу «drive-by-download» з використанням програми шифрувальника, який отримав назву «BadRabbit». Про це повідомили в департаменті кіберполіції Національної поліції України.

Інформує «Є!», з посиланянм на tyzhden.ua.

| “ | «Попередньо встановлено: у коді «BadRabbit» є дубльовані та аналогічні елементи коду «Petya»/«NotPetya» (Mimikatz, використання протоколу SMB для горизонтального поширення, використовуючи імена користувачів та їх паролі та інше). На відміну від «NotPetya» шифрувальник «BadRabbit» не є вайпером, тобто він не має на меті знищення інформації на жорстких дисках уражених комп’ютерів. Спеціалісти зазначають, що справжньою метою цієї «атаки» було бажання зловмисників збагатитися і вона була здійсненна виключно з корисливих мотивів», - йдеться у повідомленні. |

Також повідомляється, що серед постраждалих країн, Україну уразило найменше. Кіберполіція відзначає, що аудиторія українських користувачів не є масовою та складає близько 12% від загальної кількості разів скачування інфікованих оновлень.

Фахівці з кіберполіції встановили, що ключовою відмінністю між «Petya» / «NotPetya» та «BadRabbit» є те, що початкові вектори атаки відрізняються. «BadRabbit» для поширення в якості основного вектору використовує ураженні Інтернет сайти, з яких користувачами завантажувалось фальшиве оновлення «Flash». Іншою відмінністю вірусів є те, що «BadRabbit» не використовує вразливість «EternalBlue».

У той же час, кіберполіція надала перелік уражених інтернет сайтів, з яких було зафіксовано поширення фальшивих оновленнь «Flash».

Повідомляється, що факти ураження комп’ютерів жертв внаслідок відкриття файлів електронних документів, що надсилалися каналами електронної пошти від невстановлених відправників також мали місце та перевіряються.

| “ | «Після відвідування ураженого сайту, користувачеві пропонується завантажити до себе на комп'ютер виконуваний файл-завантажувач (так званий «дропер»), що маскується під оновлення програмного забезпечення «Adobe Flash Player». Шкідлива програма для подальшого спрацювання повинна запускатися з правами адміністратора. Після запуску, вона завантажує («дропає») та розгортає основний модуль з назвою infpub.dat у каталозі C:Windows , який у подальшому виконується за допомогою rundll32.exe», - розповіли в кіберполіції. |

Окрім infpub.dat «дропер» у той самий каталог завантажує також інші елементи вірусу - файли «cscc.dat», «bootstat.dat» та «dispci.exe».

Файл «dispci.exe» у подальшому запускається за допомогою запланованого завдання операційної системи. Його функція полягає у встановлені елементу вірусу – шифрувальника завантажувальної області.

Згодом шкідлива програма шифрує лише файли з обраними розширеннями, у тому числі .doc, .docx, .xls, .xlsx. Існує припущення що використовується ймовірно алгоритм AES в режимі CBC. Після шифрування, розширення файлів не змінюється. В кінці вмісту файлу додається унікальний текст: "% encrypted", який є маркером того, що файл було зашифровано. Після цього, як і «NotPetya», «BadRabbit» створює заплановане завдання для перезавантаження операційної системи.

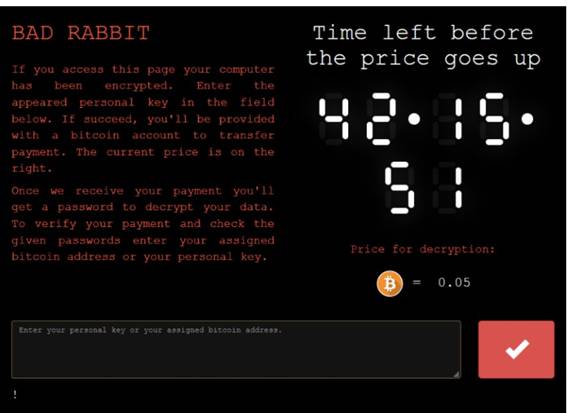

Після завершення атаки, система перезавантажується і на екрані комп'ютера з'являється повідомлення із вимогою про викуп та посиланням на сайт в мережі ТОR. За розшифрування файлів зловмисники вимагають 0,05 ВТС, що еквівалентно близько 300 доларів США. Повідомлення візуально дуже схоже на те, яке з'являлось під час атаки «NotPetya».

Також працівники кіберполіції встановили, що в коді «BadRabbit» були виявлені відсилання до фентезійного телесеріалу «Гра престолів». Наприклад, заплановані завдання мають імена трьох драконів з серіалу: Drogon, Rhaegal, Viserion. Раніше схожі послання до популярної фентезійної саги були помічені світовими експертами в складі одного з скриптів, який використовувався для розповсюдження відомого шифрувальника «Locky».

Крім того, кіберполіція надала рекомендації для користувачів, щоб не стати жертвою вірусу-шифровальщика або вимагача на кшталт «BadRabbit»:

- робіть тіньове копіювання файлів для відновлення даних, у разі шифрування.

- заблокуйте виконання файлів c: windows infpub.dat, C: Windows cscc.dat;

- заборонити (якщо це можливо) використання служби WMI;

- заборонити виконання наступних завдань: viserion_, rhaegal, drogon;

- проведіть оновлення операційної системи та системи безпеки;

- заблокуйте ip-адреси і доменні імена з яких відбувалося поширення шкідливих файлів;

- налаштуванням групової політики забороніть зберігання паролів в LSA Dump у відкритому вигляді;

- змініть всі паролі на складні для запобігання атаки за словником (brute-force);

- налаштуйте блокування спливаючих вікон в браузері;

- застосувати сучасні засоби виявлення вторгнень і пісочницю («sandbox») для аналізу підозрілих файлів;